我們曾在之前的一篇裡,介紹過操作 linux shell 裡的 grep 用法。

其實舉凡網頁內的特定內容,都可以使用 grep 去搜索出路逕。

請看我們下列的示範說明:

我們在今天有一經銷站長詢問,為什麼一讀取到他們客戶的空間,

就會被轉到特定的網站去(疑似被駭),但是查看cpanel裡,

並沒有設定url轉址功能。

如何檢查?

根據我們多年的經驗,遇到這樣的問題,我們自己有訂一個sop:

1. 先確認一下,客戶的網址是否擺在我們主機裡,就透過命令提示字元,

去ping 或是 nslookup 網域。

2.在確認一下 public_html 底下的 .htaccess 是不是有設定轉址語法

,因為cpanel 的轉址功能,也是寫在這個檔案內。

(更多關於 .htaccess 問題,請點我)

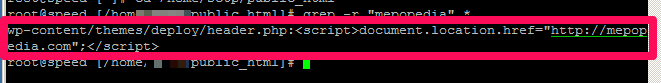

3. 以上兩部份都沒問題,這時就直接到 linux shell 底下,

透過 grep 去搜索被轉址過去的網域。

4. 如果grep還是查不到,則遇到sql注入攻擊,該轉頁語法則是被寫到 mysql裡。

就改透過 phpmyadmin 去進行搜索。

解決方式:

在本次遇到的狀況裡,當我們查到第三步,發現其轉頁語法,是被設定到 theme裡,

如果不是透過快速指令,改用人工去查詢,可能一整天就耗在這邊。

我們就給站長這個路逕,請他們將轉頁的語法進行移除。

安全性檢查:

最後站長有要求我們,去搜索 web server 的 access log 和 error log,

確認一下是不是透過網頁被寫入的;但這部份要查資料其實不容易,

因為剛好這隻程式,是一隻特定的套裝程式,其輸出輸入都是透過 index.php,

所以那怕有被駭的情況,只會查到一堆來自 index.php 的讀寫,

除非在套裝程式裡或是系統額外安裝其他監控器(下次我們會介紹其他安全模組)。

經查後,的確沒有直接被修改 header.php 的log記錄。

(本篇教學由unethost.com客服撰寫)

延伸閱讀:如何備份Cpanel後台安裝的套裝程式?

安裝上述的軟體,我們提供虛擬主機試用,七天滿意保證,

功能完整使用不受限制,歡迎點我申請。